Android 银行木马 Godfather 的最新动态

文章重点

- 木马名称 :Godfather

- 受害者数量 :超过 400 个目标

- 影响国家 :16 个国家

- 受害者类别 :国际银行、加密钱包、加密交易所

- 应用方式 :假冒应用程序

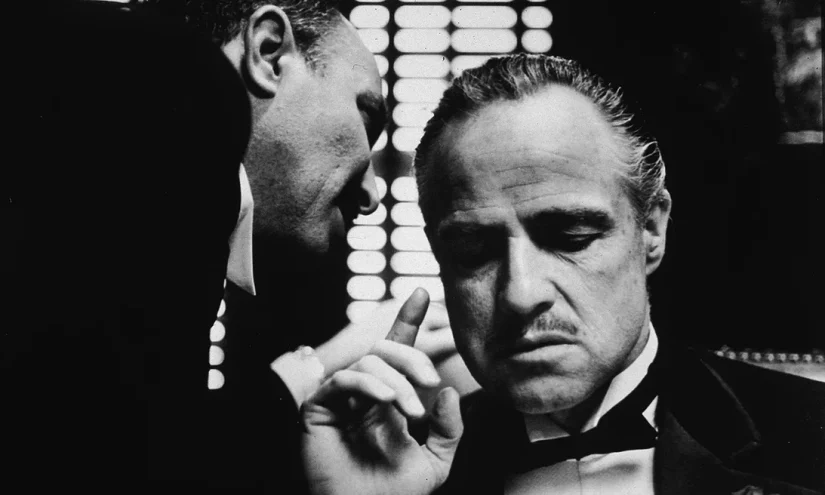

来自知名电影《教父》的灵感,研究人员报告称,安卓银行木马 Godfather 正在利用“网页伪造”攻击,其中受害者超过 400 个,覆盖全球 16个国家,包括移动银行应用、加密货币钱包和加密交易所。

在 12 月 21 日的 中,Group-IB的研究人员解释说,Godfather被设计用于让网络犯罪分子窃取移动银行应用和其他金融服务的登录凭证,从而消耗受害者账户中的资金。需要注意的是,Group-IB的博客没有提供整体财务损失的估计。

Group-IB 最早在 2021 年 6 月发现 Godfather。到 2022 年 3 月,

的研究人员首次公开提到了这一木马。几个月后,该木马被撤回。Group-IB 的研究人员认为,Godfather 被中止使用是为了让开发者更新恶意软件。自 9月复出以来,这个木马的 WebSocket 功能略有改动。Godfather 的前身是 Anubis,另一种银行木马。研究人员表示,Godfather的开发者使用了 Anubis 的源代码作为基础,并对其进行了现代化改造,以适应 。

根据研究人员的说法,截至 10 月,215 家国际银行、94 个加密货币钱包和 110 个加密交易所已经成为 Godfather的受害者。包括加拿大、法国、德国、英国、美国、意大利、波兰、西班牙和土耳其等在内的多个国家的金融服务提供商都遭受了攻击。

研究人员指出,令西方国家关注的是,Godfather 并不针对后苏联国家的用户。如果潜在受害者的系统语言首选项包括东欧的某种语言,木马会自动关闭。这可能表明

Godfather 的开发者是讲俄语的人。

与其他安卓恶意软件类似,Godfather 也是通过假冒应用程序传播的,该程序使用类似于流行应用或游戏的名称和图标。ColorTokens 的现场首席技术官

Venky Raju 表示,毫无戒心的用户下载了这个假应用并遭到感染,因此用户在下载移动设备应用程序时需格外小心。

Raju 说道:“在桌面浏览器上,我们已经学会仔细查看 URL,确保它不是伪造网站,在移动设备应用商店也需要同样的警惕。这在安卓设备上更为严重,因为谷歌

Play 对开发者提交的审核并不严格。尽管谷歌会在发现恶意应用后尽快将其删除,但许多毫无戒心的用户仍然会受到影响。”

越来越多的危险恶意软件悄然侵入移动电话,而许多开发者和应用发布商仍然认为谷歌和苹果的应用商店受到保护,不会感染恶意软件。OneSpan 的现场首席技术官

Will LaSala 提到,在 Godfather木马的背景下,重要的是要理解,恶意软件的演变速度与大型应用商店对它们的清除速度相当,因此开发者和应用发布商应确保其应用程序得到应用保护,超越应用商店所能提供的。

LaSala表示:“如今的木马专注于特定类型的攻击,而这些攻击可以通过在应用发布前应用保护措施进行阻止。应用保护是对应用进行加固的过程,以防止在发布到应用商店之前受到屏幕读取、库注入以及应用商店重新打包等威胁,这种方式是目前很多木马的传播途径。对于大型应用商店提供商的信任需要重新评估,并应采用附加技术来保护用户。”

了解恶意软件的传播方式并采取必要的预防措施,是保护个人财务安全的关键。